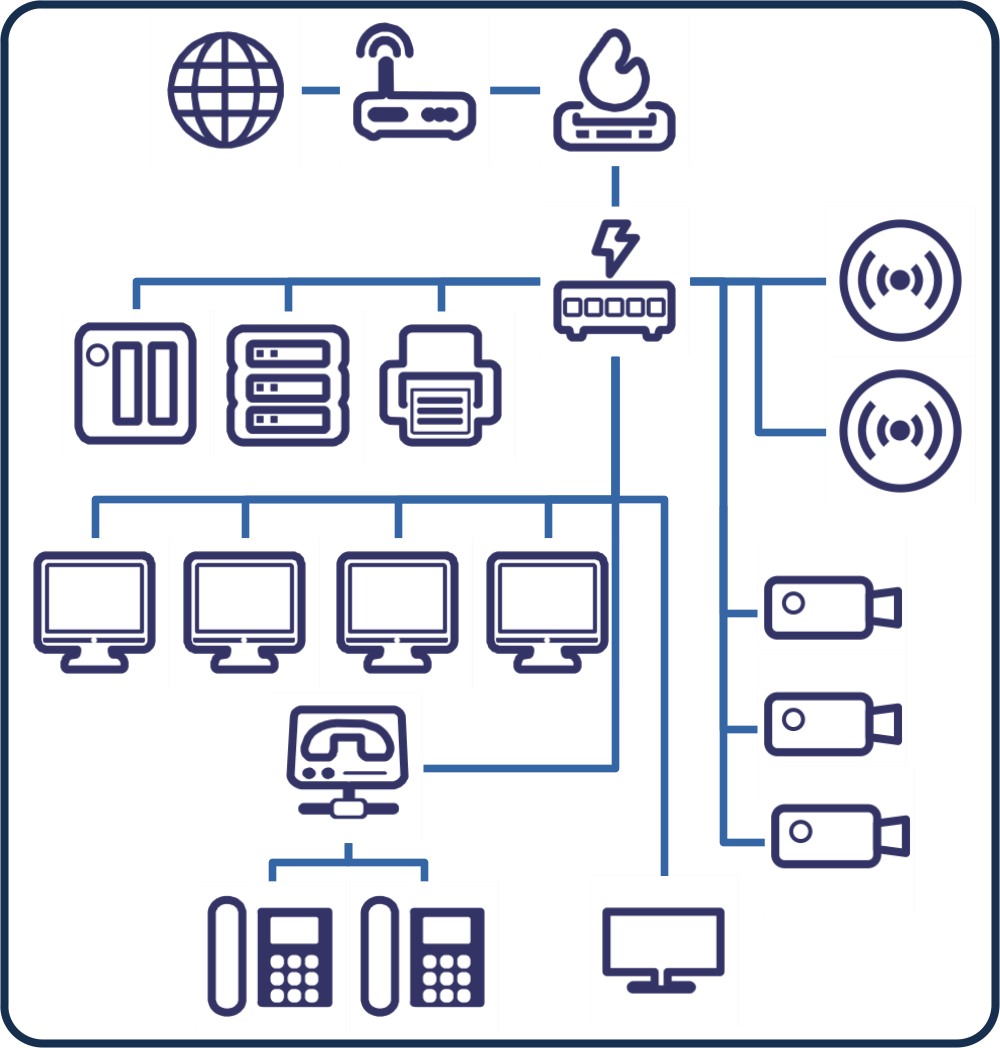

Solitamente una PMI (Piccola Media Impresa) o uno small office (piccolo ufficio) ha una struttura informatica che può essere esemplificata come segue.

| apparato / funzione | impostazioni |

|

MOdulatore-DEModulatore, collega la rete intranet (interna) a quella internet (esterna). |

|

|

sistema di sicurezza informatica (hardware o software) |

|

|

collega tutti i dispositivi tramite cavo eth. |

|

|

Network-Attached Storage, è un harddisk (memoria di massa) principalmente usato per backup e condivisione di cartelle. |

l’impostazione di un nas va attentamente pianificata individuando le cartelle necessarie all’attività aziendale e gli utenti con le relative autorizzazioni:

|

|

Network Video Recorder (videoregistratore di rete) |

|

|

computer dedicato al gestionale aziendale |

|

|

Voice over IP (Voce tramite protocollo Internet), consente la gestione delle linee telefoniche |

|

|

Uninterruptible Power Supply (gruppo di continuità o batteria tampone), protegge gli apparati da sbalzi di tensione e blackout (mancanza di energia elettrica). |

|

|

rack un box che racchiude e protegge gli apparati |

|

All’interno della struttura aziendale saranno presenti altri apparati dislocati in varie aree/uffici.

| apparato / funzione | impostazioni |

|

solitamente sono i client che si collegano al server e fungono da postazione di lavoro per gli utenti |

|

|

consente l’output su carta dei lavori svolti dai client |

|

|

da collegare al centralino voip |

|

|

televisori smart collegabili alla intranet |

|

|

Uninterruptible Power Supply (gruppo di continuità o batteria tampone), protegge gli apparati da sbalzi di tensione e blackout (mancanza di energia elettrica). |

|

|

trasforma una connessione via cavo Eth in una rete wireless Wi-Fi |

|

|

per l’acquisizione di flussi audio/video e videosorveglianza |

|

Poiché tutti gli apparati si appoggiano alla infrastruttura di rete è fondamentale che questa sia correttamente cablata.

Errori di progettazione e realizzazione possono comportare un decadimento del flusso dati con conseguente rallentamento per tutto il sistema aziendale.

Creata l’infrastruttura di rete e collegata ad essa i vari apparati diventa imprescindibile una accurata preparazione della sicurezza dell’infrastruttura informatica nelle aziende.

Sicurezza dell’infrastruttura informatica nelle aziende